太菜了,只做出来初级题。看了一下其他师傅的WP,安卓逆向我不熟悉,Windows高级题更是一点不会,以后再学233。

【春节】解题领红包之一 {送分题}

关注论坛公众号即可。

【春节】解题领红包之二 {Windows 初级题}

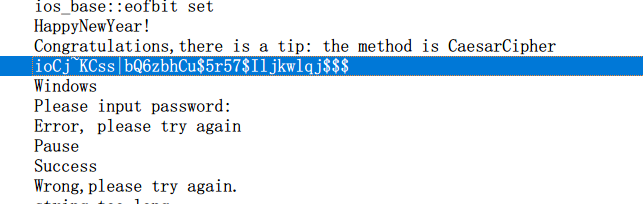

看到这么几个字符串:

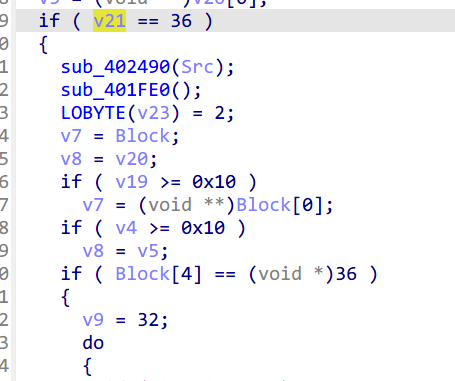

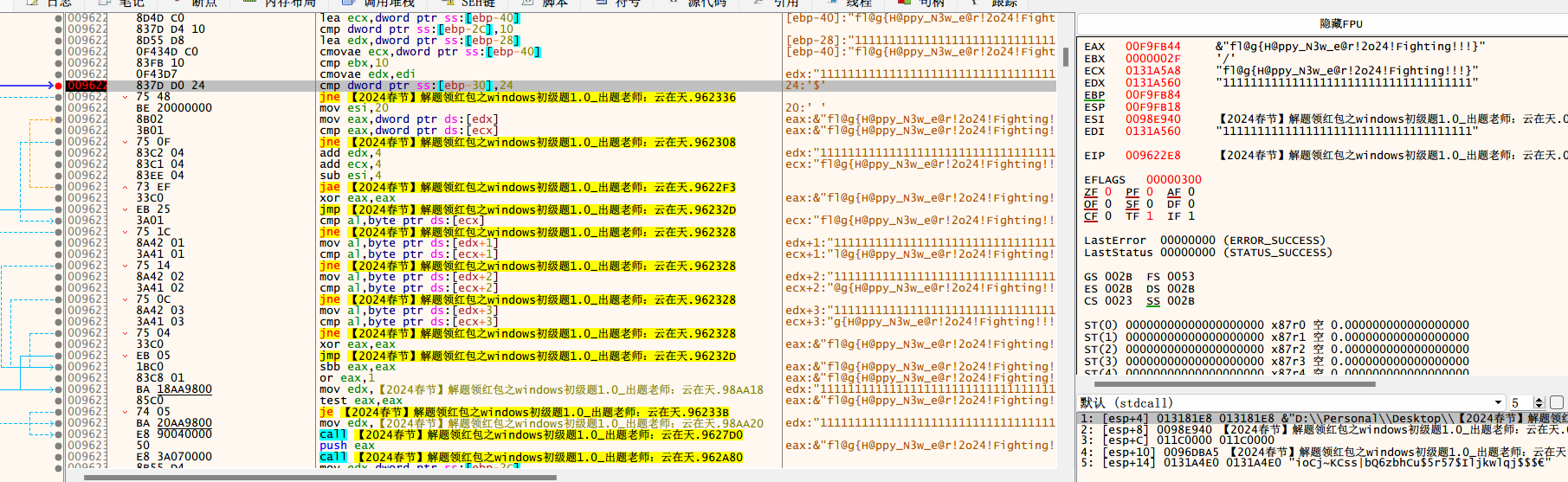

盲猜这个加密字符串是经过了凯撒加密。main函数中这部分代码应该是验证输入字串的长度是否为36,

尝试直接凯撒解密,但是偏移量设置为多少都不对,盲猜是字典被换了。直接拖进x32dbg动调,

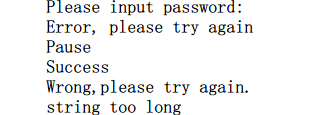

注意有两个报错提示,应该是区分了输入位数错误和输入错误,

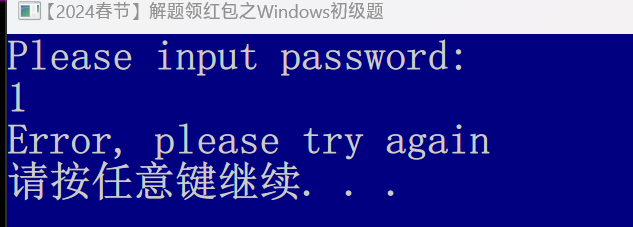

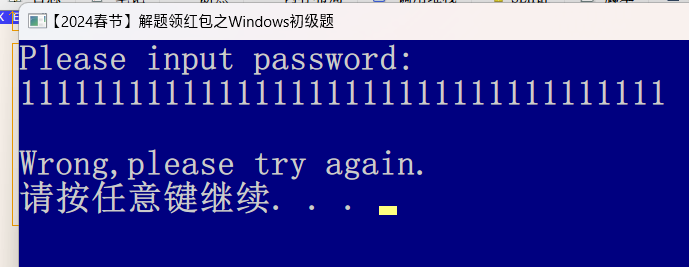

先随便输入点东西试试,

而当输入36位字符的时候,

提示变成了Wrong,

那就在Wrong那里下断点,直接断在检查输入长度那里,明文flag就在右边,

fl@g{H@ppy_N3w_e@r!2o24!Fighting!!!}

【春节】解题领红包之三 {Android 初级题}

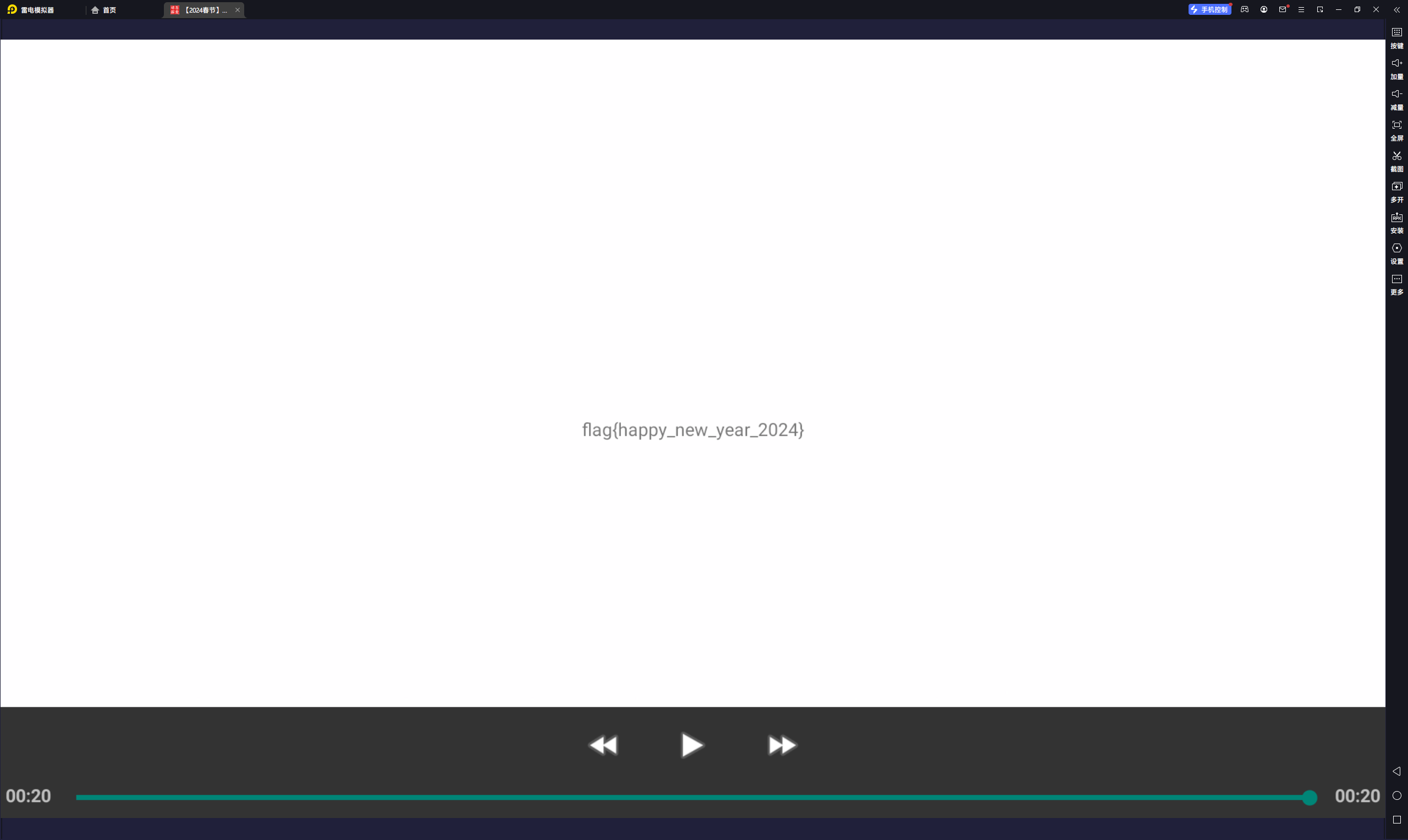

直接拖进模拟器,发现是一个吾爱破解论坛404的小游戏(抓猫那个),赢了就会播放原神启动视频,随后直接给出flag……

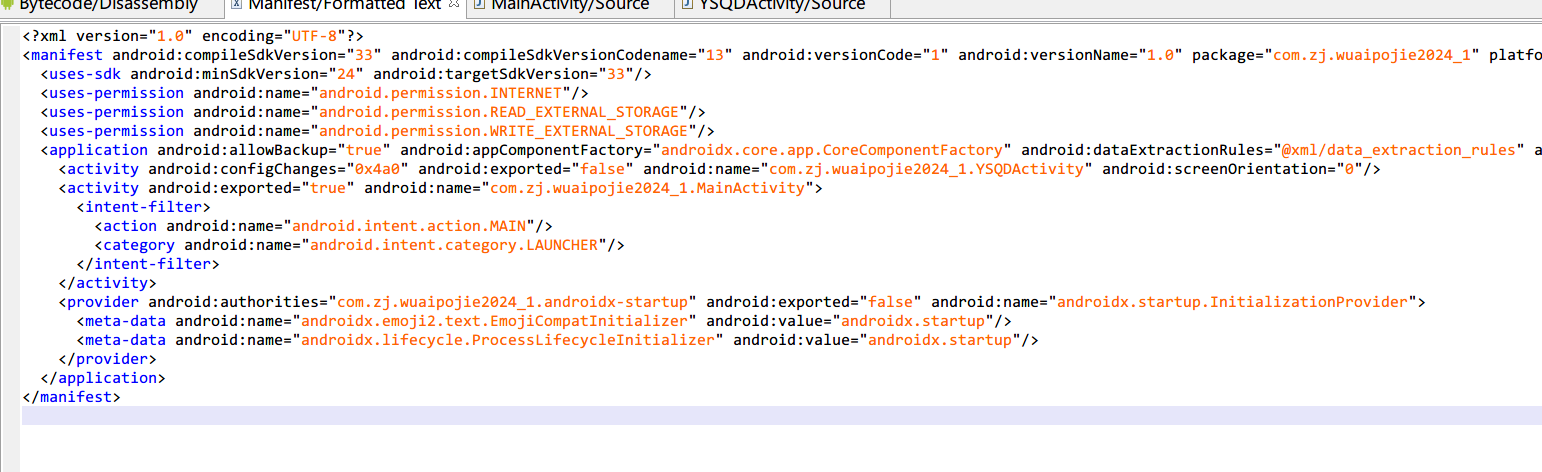

知其然更要知其所以然。把apk拖进jeb,先看Manifest,

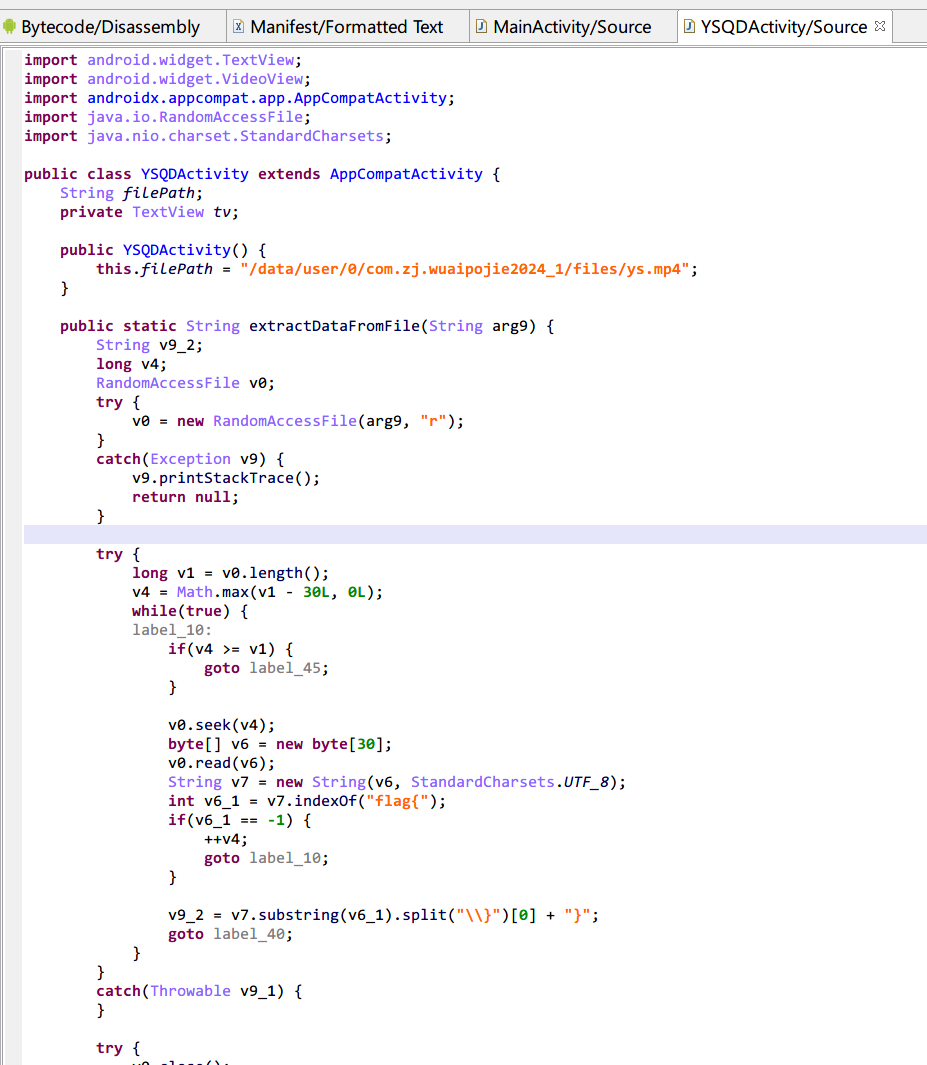

搜索MainActivity方法,进去没发现什么有价值的东西,不过是视频播放功能。再搜索YSQDActivity方法,看代码:

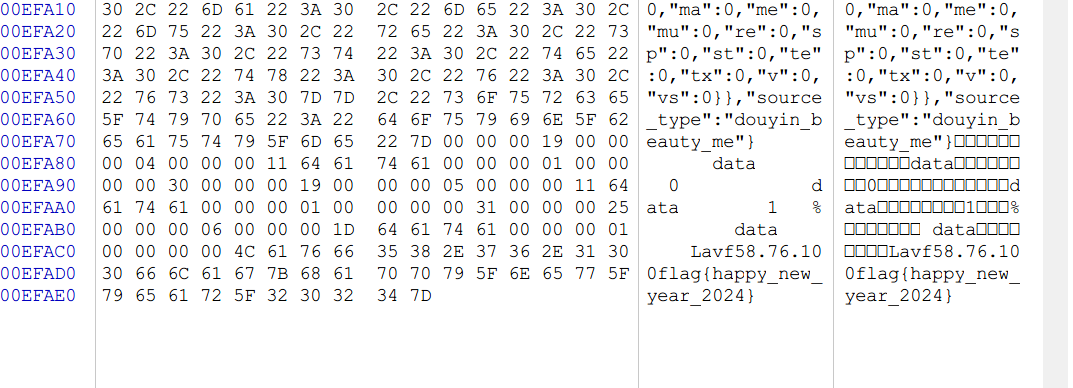

意思是从/data/user/0/com.zj.wuaipojie2024_1/files/ys.mp4文件里找到以"flag{"开头、以"}"结尾的字符串,然后返回这个字符串。可是这是个mp4文件,那就先把apk解压,然后把mp4拖进WinHex看看,

flag就藏在最后,天才!

PS:看论坛上其他师傅的WP,可以直接修改小游戏的js代码开挂赢,也是一种思路。

【春节】解题领红包之四 {Android 初级题}

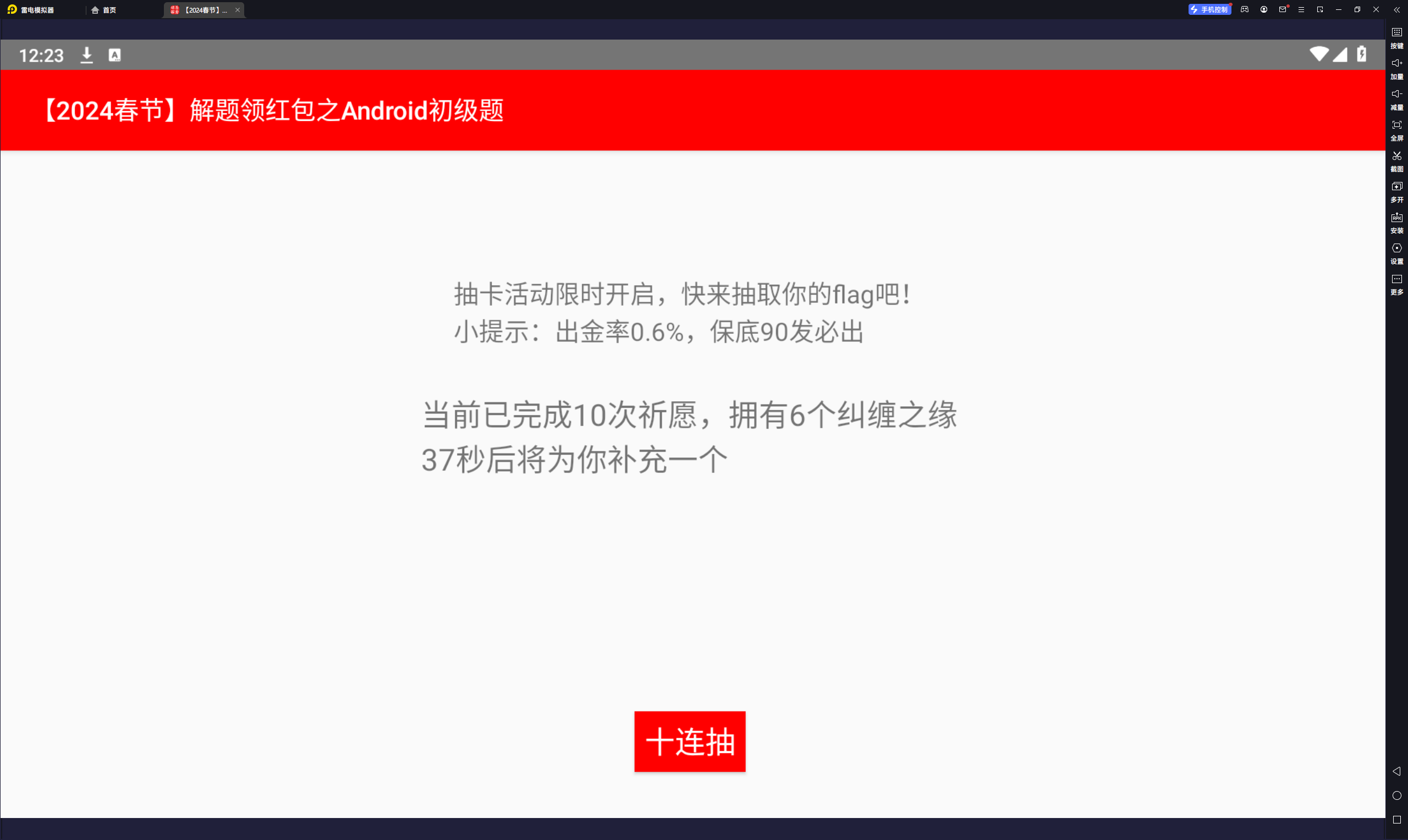

这什么捷豹玩意儿:

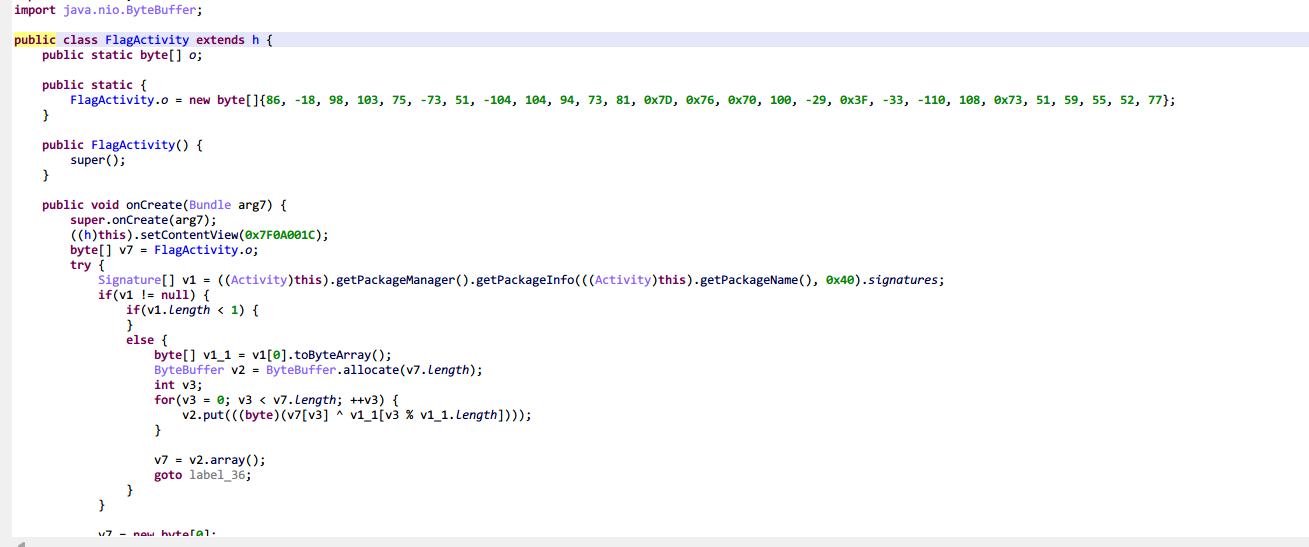

直接拖进jeb看代码,

发现了个可疑的方法,

看代码,

翻译一下就是,先获取了签名,再和字符串o异或,就得到了flag,那么签名哪里找?

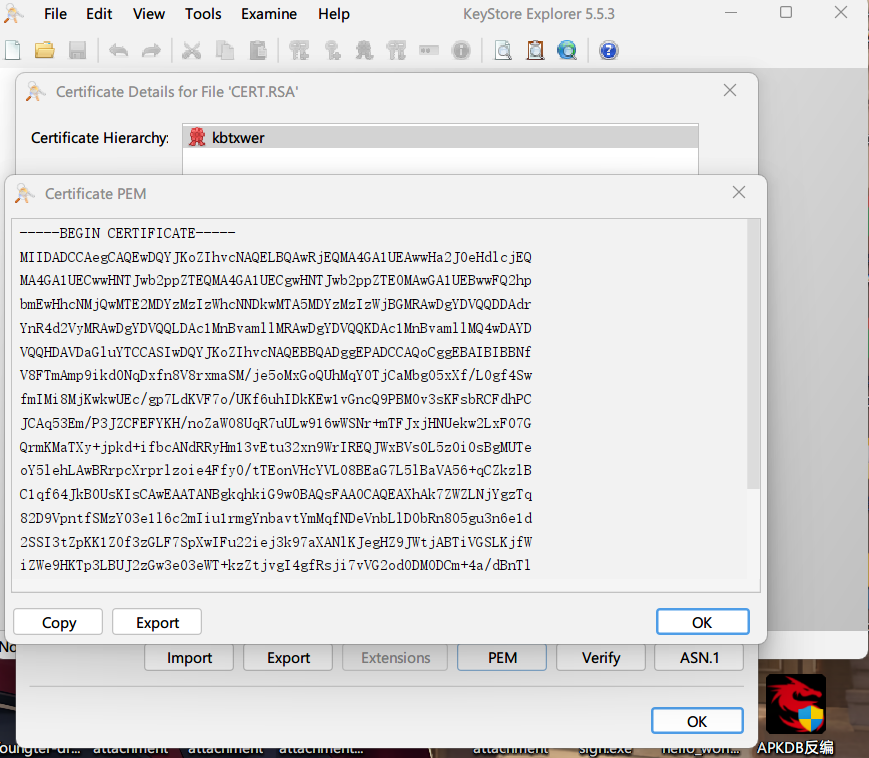

直接解压apk,从/META-INF/CERT.RSA中导出秘钥,

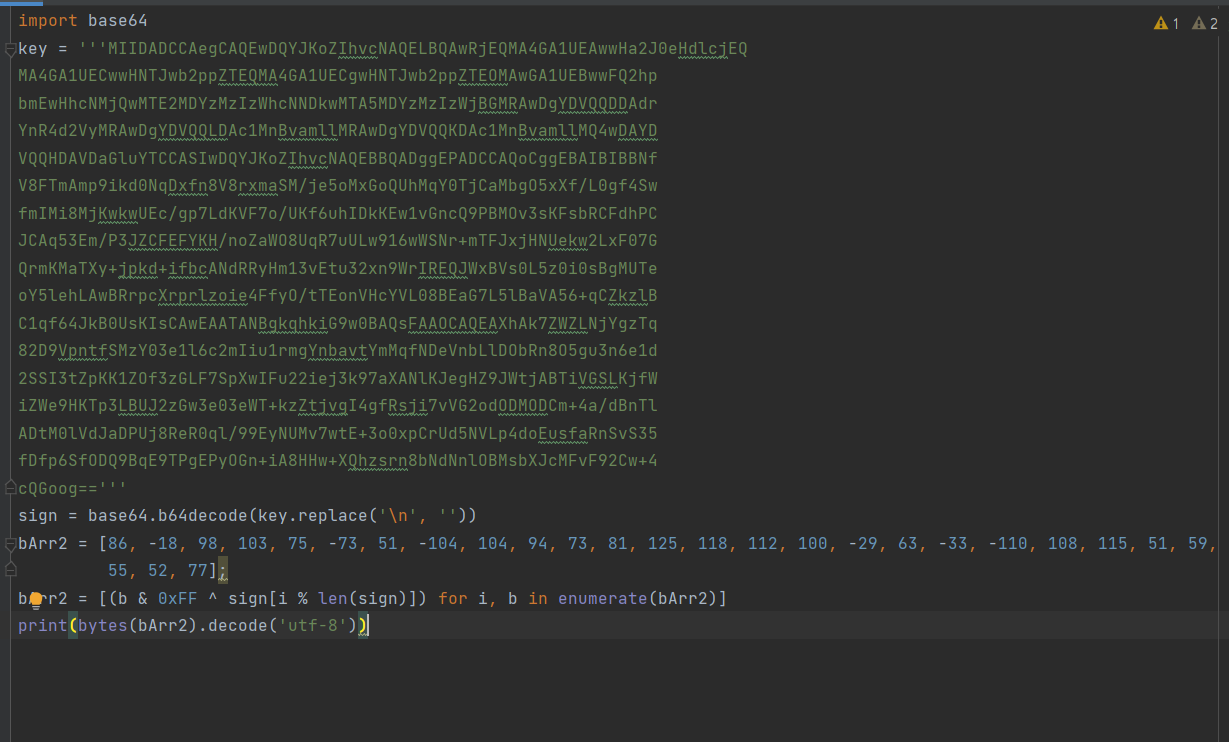

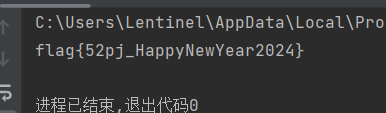

然后写脚本直接获取flag:

分享几个论坛里看到的思路,很速通:

思路一

抽奖游戏,游戏?

用游戏修改器,搜索纠缠之缘个数,10个然后减少会定位到内存,固话成100个然后抽奖就会出来了

思路二

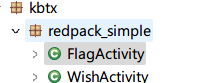

看代码,发现有两个Activity,FlagActivity就是flag了

可以用adb直接执行FlagActivity

adb shell am start -n "com.kbtx.redpack_simple/.FlagActivity"

思路三

直接用Frida氪金,充好多好多纠缠之缘(充太多会溢出)

剩下的题不会了,论坛师傅们做得是锣鼓喧天鞭炮齐鸣,我只能膜。

Comments NOTHING